Twój koszyk jest obecnie pusty!

Phishing, vishing, spoofing* – te pojęcia na stałe zakorzeniły się w naszej nie tylko biznesowej (ataki hakerskie na firmy czy instytucje państwowe), ale i prywatnej (metoda na konsultanta czy policjanta) rzeczywistości.

Mimo edukacji i wynikającej z niej rosnącej wiedzy na temat wymienionych wyżej przestępczych praktyk, nadal wiele firm i osób pada ofiarą oszustw. Mamy do dyspozycji coraz lepsze zabezpieczenia, lecz i przestępcy stosują coraz bardziej wyrafinowane sztuczki, by dobrać się do naszych pieniędzy i danych. Upowszechnianie się narzędzi AI oznacza, że obie strony zyskały potężnego sojusznika.

Ale cyberoszustwa to nie tylko skomplikowane operacje. To również telefon z pozornie znajomym głosem: „Mamo, miałem stłuczkę, musisz mi przelać pieniądze, żebym uniknął zgłoszenia na policję”. Podszywanie się pod członków rodziny to technika, którą oszuści stosują od lat. Jednak nowoczesne narzędzia AI, takie jak klonowanie głosu i deepfake audio sprawiają, że rozpoznanie fałszerstwa stanie się coraz trudniejsze. Oszuści nie muszą już przechwytywać haseł czy instalować złośliwego oprogramowania – wystarczy im kilka sekund nagrania głosu danej osoby. A takie można znaleźć w mediach społecznościowych lub wyłudzić w trakcie pozornie niewinnej rozmowy telefonicznej. Co istotne – jakość nagrań, które posłużą oszustowi do sklonowania głosu, nie musi być idealna. W stresie — a przecież taki może zostać wywołany informacją o wypadku — możemy w ogóle nie zwracać uwagi na drobne odstępstwa od normy. Upiorna wizja z filmu Johnny Mnemonic (1995) przestaje być tak abstrakcyjna.

Członek Yakuzy animuje nieżyjącego już recepcjonistę Pharmakomu

Źródło: Johnny Mnemonic, TriStar Pictures

Jak chronić członków rodziny przed takimi sytuacjami?

Jednym ze sposobów jest ustalenie unikalnego hasła, które w przypadku nietypowej sytuacji będzie można wykorzystać do potwierdzenia tożsamości rozmówcy. Ale jak to z hasłami bywa – pamięć jest zawodna, zwłaszcza w stresujących sytuacjach. Wspomóc nas w tym może domowej roboty aplikacja.

| Artykuł jest jednym z tutoriali pt. “Zm(AI)struj sobie Apkę”, które ukazują się na portalu hAImagazine.com. Pokazuję w nich, jak za pomocą AI można budować „małe aplikacje, które rozwiązują małe problemy”. Jednocześnie opowiadam, w jaki sposób planować pracę przy takich projektach i wybierać odpowiednie narzędzia, a przy okazji odsłaniam trochę tajniki kuchni deweloperskiej. Prezentowane prompty nie dają 100% gwarancji, że aplikacja zawsze zadziała, bowiem to samo zapytanie za każdym razem daje odmienny kod. Dlatego aplikację należy testować i zgłaszać modelowi błędy do poprawy. I traktować całość jako naukę przez zabawę. |

Etap 1

W pierwszej wersji aplikacji postanowiłem zaimplementować tylko kluczowe funkcjonalności. To dobry sposób na szybką weryfikację założeń, ale też okazja do przetestowania aplikacji z osobami z rodziny i zbierania feedbacku. Po kod zgłosiłem się do modelu Claude (wersja 3.5 Sonet) z następującym promptem:

Napisz aplikację w technologii PWA, która będzie spełniała założenia: |

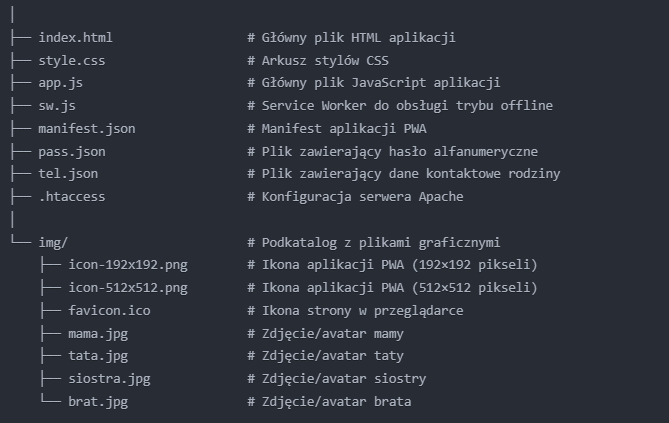

Claude zaproponował strukturę plików, którą widzisz na zdjęciu kilka linijek niżej. Liczbę członków rodziny i ich avatary oczywiście możesz dowolnie konfigurować. Z kolei zapisanie danych w plikach .json pozwala na ich szybką aktualizację w przyszłości, bez grzebania w kodzie aplikacji.

Po wygenerowaniu kodu wgrałem go na serwer wraz z wcześniej przygotowanymi ikonami oraz plikami .json, które zawierały dane wrażliwe. Ostatnim krokiem było wywołanie w przeglądarce Safari domeny www, pod którą napisałem aplikację i zainstalowanie tejże aplikacji jej na pulpicie telefonu. Jednocześnie do testów wyłączyłem dostęp do internetu by się upewnić, że wszystko będzie działać offline.

| O tym, dlaczego aplikacja jest tworzona w technologi PWA piszę w tym tutorialu. Oczwiście całość można uruchomić sobie lokalnie na laptopie (Claude wyjaśni dokładnie jak to zrobić). W takim jednak przypadku, w celu zainstalowania aplikacji na telefonach domowników, trzeba będzie pojechać do ich z wizytą. Umieszczenie aplikacji na serwerze pozwala na zrobienie tego zdalnie. |

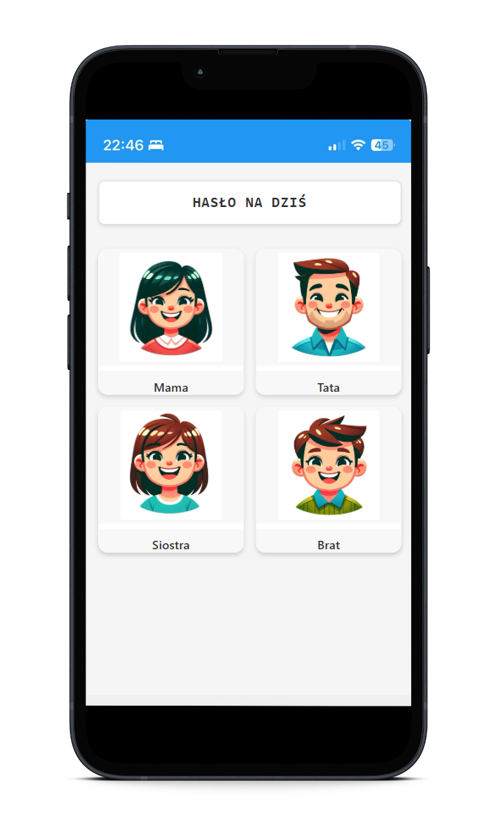

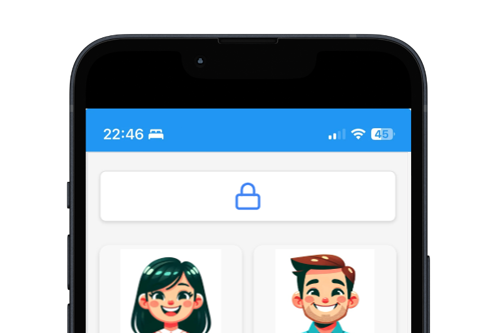

Na górze ekranu widnieje hasło (tu: hasło na dziś), a wybranie avatara wywołuje połączenie z konkretną osobą. Hasło można wybrać na tyle proste, by łatwiej je było zapamiętać osobom starszym (np. imiona zwierząt czy nazwy miast związane z historią rodziny). Samą aplikację warto oznaczyć sugestywną ikoną i przypiąć w widocznym na pulpicie miejscu. A jeżeli jesteśmy wyjątkowo ostrożni, możemy ją nawet ukryć (na przykład pod symbolem kotka).

A jak to działa w praktyce?

Każdy członek rodziny powinien mieć zainstalowaną tę samą wersję aplikacji. Gdy przydarzy się nietypowa sytuacja, należy natychmiast przerwać połączenie. To jest bardzo newralgiczny moment, bowiem oszuści będą robili wszystko by do tego nie doszło. Następnie otworzyć aplikację, sprawdzić hasło, zadzwonić do wybranej osoby i porosić o jego podanie. Już samo takie działanie w większości przypadków zapobiegnie przykrej sytuacji.

Etap 2

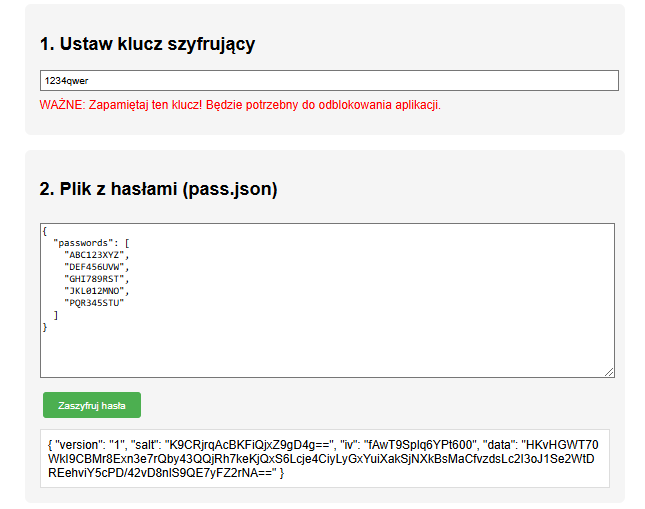

Jeśli będziecie zadowoleni z efektu możecie zacząć bawić się wyglądem aplikacji i jej funkcjonalnościami, np. powiększyć elementy dla osób niedowidzących, dodać więcej haseł, które będą zmieniały się wedle określonego systemu lub wgrać zdjęcia rodziny zamiast avatarów. Powyższe rozwiązanie ma jednak jeden minus. Trzymanie hasła i telefonów w pliku otwartym .json, jest — delikatnie mówiąc — niezbyt dobrą praktyka (zwłaszcza, że celem instalacji PWA umieszczamy aplikację na ogólno dostępnym serwerze). Gdy podzieliłem się tymi wątpliwościami z Claude’m, ten doradził mi, aby zaszyfrować dane wrażliwe metodą AES-GCM. Poprosiłem więc go, by stworzył dla mnie stosowną aplikację (ale podobne są też dostępne online) do obsługi w przeglądarce:

Aplikacja do szyfrowania plików .json stworzona przez Claude

Następnie opracowałem drugi prompt, dzięki któremu Claude miał poprawić bezpieczeństwo już wygenerowanej aplikacji:

Przygotuj aktualizację aplikacji o następujące elementy związane z bezpieczeństwem:2. pliki .json z hasłem i kontaktami do rodziny umieszczone na serwerze będą zamienione przeze mnie na zaszyfrowane metodą AES-GCM (w załączeniu oba zaszyfrowane pliki),3. po zainstalowaniu aplikacji na telefonie i pierwszym jej uruchomieniu w trybie PWA pole z hasłem rodzinnym powinno być zablokowane a wybranie połaczeń niemożliwe (wyświetlany symbol kłódki zamiast hasła), |

Claude zaktualizował wcześniejszy kod, dodatkowo do struktury plików dodał dwa nowe, które odpowiedzialne są właśnie za bezpieczeństwo: robots.txt oraz crypto-utils.js. Zaktualizowałem pliki na serwerze i ponownie zainstalowałem aplikację na telefonie. W efekcie po jej uruchomieniu – do momentu podania klucza użytego do szyfrowania plików – nie mogłem zobaczyć rodzinnego hasła i wykonać połączeń.

Oczywiście sama aplikacja może być dodatkowo zabezpieczona pinem, ale nie chciałem wyposażać ją w kolejne zabezpieczenie, które w potencjalnej sytuacji kryzysowej będzie wymagało przypominania sobie unikalnej kombinacji cyfr. Niestety, w przypadku technologi PWA nie jest możliwie skorzystanie z zabezpieczeń biometrycznych — do korzystania z takich rozwiązań potrzebna jest już aplikacja natywna. Przewagą PWA jest to, że od razu działa na IOs i Androidzie. Należy też pamiętać, by skasować aplikację z serwera zaraz po tym, jak zainstalują ją wszyscy w rodzinie.

O opinię co do skuteczności mojego rozwiązania poprosiłem Piotra Koniecznego z portalu Niebezpiecznik.pl. Swoją drogą polecam zainstalować ich aplikację, która na bieżąco dostarcza alerty na temat niebezpiecznych działań w sieci.

|

| Weryfikacja przez hasło lub odzew to w zasadzie najprostsza forma potwierdzenia, że rozmawiamy ze znajomą nam osobą. Problem w tym, że przestępcy są tego świadomi i już teraz odpowiednio omijają procedury uwierzytelniania przez hasło, które są stosowana w kilku bankach. Oszuści twierdzą np., że dzwonią ze specjalnego działu bezpieczeństwa, który nie ma dostępu do bazy danych infolinii. Łatwo sobie więc wyobrazić, że w przypadku ataku „na wnuczka”, w słuchawce usłyszymy dwa zdania podrobionego głosu bliskiej nam osoby, pod którą oszuści się podszywają, a potem zostanie nam zakomunikowane, że osoba ta zemdlała i nie ma z nią już kontaktu, więc nie może „wrócić” do telefonu i nie można ją o hasło odpytać. A działać trzeba przecież szybko! Niestety, w sytuacjach stresowych ludzie tracą głowę i nie ma na to żadnej rady. Ani aplikacji. Co nie znaczy, że uświadamiać i próbować nie warto. Każde podłożenie nogi oszustom się liczy. |

Aplikacja to narzędzie, edukacja to klucz

Jak napisał Piotr, żadne narzędzie – nawet najlepsze – nie da nam stuprocentowej ochrony. Dlatego oprócz apki warto poświęcić czas na edukację bliskich, zwłaszcza starszych członków rodziny. Przećwiczcie razem scenariusze potencjalnych ataków, alarmowe sposoby komunikacji i przekonajcie seniorów, by nigdy nie podejmowali decyzji finansowych pod presją czasu. Jakkolwiek niebezpiecznie i wiarygodnie wyglądałaby sytuacja — zawsze jest czas na odrzucenie połączenia i rozmowę z kimś bliskim lub zaufanym. Pamiętajcie też o tradycyjnych rozwiązaniach, jak alerty z BIK czy zastrzeżenie numeru Pesel w aplikacji mObywatel.

Na rynku dostępne są apki, które rozpoznają podejrzane numery, monitorują połączenia telefoniczne czy weryfikują głos dzwoniącego, ale i do nich należy podchodzić z rozwagą. Na przykład bardzo popularna aplikacja do oznaczania spamerów Truecaller prosi o dostęp do waszej książki telefonicznej. Powierzanie bezpieczeństwa takim rozwiązaniom niesie za sobą ryzyko utraty części prywatności. Równocześnie rozwijane są narzędzia AI do ochrony użytkowników – Google i Microsoft pracują nad modelami, które analizują ton i treść rozmowy i ostrzegają o możliwym oszustwie — o czym pisałem w relacji z konferencji Google I/O. Powstają nawet wirtualne babcie, które wciągają w długie rozmowy fejkowych wnuczków lub konsultantów.

Ale ostatecznie to nie technologia, ale świadomość i zdrowy rozsądek dają najlepszą ochronę. AI może pomóc wykryć zagrożenie, ale to my musimy odpowiednio na nie reagować.

PS. Pierwszą wersję aplikacji konsultowałem z doświadczonym deweloperem. On od razu wyłapał, że Claude zaszył klucz szyfrujący w kodzie aplikacji! To pokazuje, że tworzenie za pomocą AI rozwiązań (nawet tak prostych jak opisywana apka), w których kwestie bezpieczeństwa są szczególnie istotne, powinno być zawsze weryfikowane przez doświadczonych ekspertów.

*) Słowniczek:

- Phishing – Oszustwo polegające na podszywaniu się pod zaufane instytucje (np. banki) w celu wyłudzenia poufnych danych, takich jak hasła czy numery kart kredytowych. Ataki te najczęściej odbywają się przez e-maile lub fałszywe strony internetowe.

- Vishing – Forma phishingu wykorzystująca rozmowy telefoniczne, w których oszuści podszywają się np. pod pracowników banku, urzędników czy członków rodziny, aby nakłonić ofiarę do podania wrażliwych informacji lub dokonania przelewu.

- Spoofing – Technika fałszowania tożsamości w sieci, np. podszywanie się pod inny numer telefonu, adres e-mail lub stronę internetową w celu wprowadzenia ofiary w błąd i wyłudzenia informacji.